러스트 기반 신규 백도어 ‘HelloDoor’ 발견… 이모지 로그 통해 LLM 활용 정황 포착

카스퍼스키(Kaspersky)가 한국어 사용 APT 그룹 ‘킴수키(Kimsuky)’의 최신 공격 캠페인에 대한 심층 분석 보고서를 발표했다. 카스퍼스키 연구진은 최근 수개월간 킴수키의 특정 활동 클러스터를 집중 분석한 결과, AI 기반 악성코드 개발 정황과 정상 소프트웨어를 악용한 탐지 우회 전술 등을 확인했다고 밝혔다.

이번 보고서에서 가장 주목되는 부분은 러스트(Rust) 기반 신규 백도어 ‘HelloDoor’다. 카스퍼스키는 해당 악성코드 코드 내부에서 이모지가 포함된 주석과 문법 오류 등이 포착됐다고 밝혔고, 이를 근거로 대형 언어 모델(LLM)을 활용한 코드 생성 가능성을 제기했다.

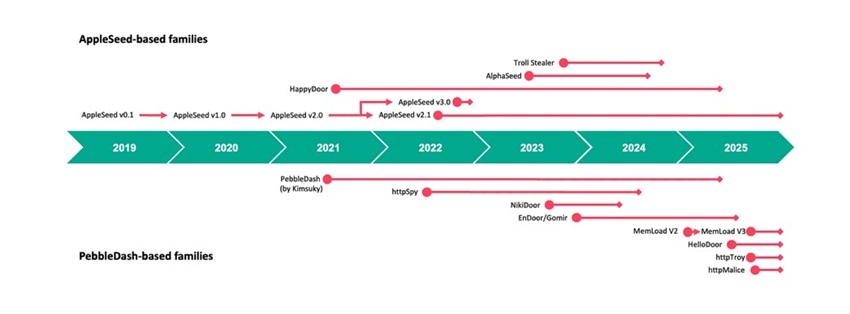

(AppleSeed 및 PebbleDash 악성코드 패밀리 타임라인)

카스퍼스키는 과거 블루노로프(BlueNoroff)의 파워셸(PowerShell) 기반 스틸러 사례에서도 유사한 특징을 확인한 바 있다. 카스퍼스키는 킴수키 역시 AI 기술을 악성코드 제작에 활용하기 시작한 정황으로 분석했다.

보고서에 따르면 HelloDoor는 킴수키가 사용한 최초의 러스트 기반 DLL 백도어로, JSE 드로퍼를 통해 배포된다. 명령·제어(C2) 서버로는 클라우드플레어의 임시 터널링 서비스 ‘TryCloudflare’를 사용해 인프라 추적을 어렵게 만든다.

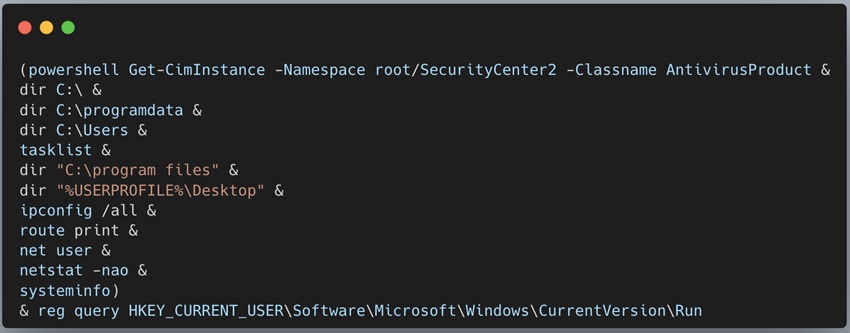

(시스템 세부 정보를 수집하는 데 사용되는 Windows 명령어)

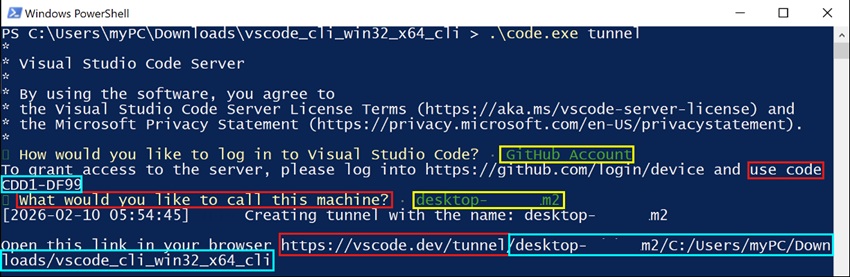

카스퍼스키는 킴수키가 기존 악성코드 중심 공격 방식에서 벗어나 정상 개발 도구를 공격 채널로 활용하는 전술도 강화하고 있다고 분석했다. 또한, 마이크로소프트 비주얼 스튜디오 코드(VSCode)의 원격 터널링 기능과 원격 관리 도구 ‘DWAgent’ 악용 사례가 확인됐다. 공격자는 VSCode CLI를 이용해 피해 시스템과 원격 터널을 생성하고, 깃허브 계정 인증을 통해 웹 브라우저 기반 원격 접속 환경을 구축하는 방식으로 탐지를 우회했다.

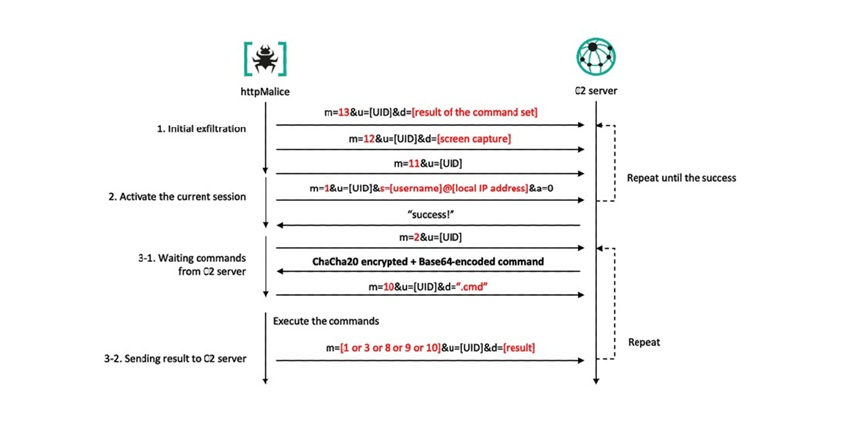

또 다른 핵심 악성코드인 ‘httpMalice’는 PebbleDash와 AppleSeed 두 클러스터의 기술적 특징을 모두 공유하는 최신 백도어로 분석됐다. Dropbox API 또는 HTTP/HTTPS 프로토콜 기반으로 동작하며, 수집 데이터는 ChaCha20 알고리즘으로 암호화해 전송한다.

(httpMalice의 C2 통신 시퀀스)

카스퍼스키는 특히 AppleSeed 계열 악성코드에서 한국 정부 공인 전자인증서(GPKI)가 저장된 디렉토리 수집 기능이 2022년부터 포함된 점에 주목했다. GPKI 인증서가 유출될 경우 공무원 계정 도용 및 정부 시스템 접근으로 이어질 수 있다는 설명이다.

이 외에도 킴수키는 정상 문서나 설치 파일로 위장한 JSE·EXE·SCR·PIF 드로퍼를 활용해 스피어피싱 공격을 수행했으며, 제품 견적서·채용 공고·정부 문서·설문지·개인 사진 등 다양한 미끼 문서를 사용한 것으로 나타났다.

카스퍼스키는 이번 분석을 통해 한국의 군 관계자, 정부 공무원, 방산업체 직원, 군 출입 기자, 통신사 직원 등이 공격 대상이 된 정황도 확인했다고 밝혔다. 일부 공격은 브라질(2022년), 독일 방산 기업(2024년) 등 해외 방산 조직으로도 확대된 것으로 분석됐다.

(VSCode CLI를 사용하여 터널 만들기)

또한 킴수키는 한국 무료 도메인 호스팅 서비스 ‘내도메인.한국’을 C2 인프라 구축에 지속 활용했으며, Cloudflare Quick Tunnels, VSCode Tunneling, Ngrok 등 터널링 서비스 기반 인프라 은닉 전술도 사용한 것으로 조사됐다.

카스퍼스키는 PebbleDash와 AppleSeed 클러스터가 동일한 드로퍼 구조와 도용 인증서, 뮤텍스(Mutex) 패턴 등을 공유하고 있다고 설명했다. 이를 바탕으로 단일 위협 행위자가 두 클러스터를 함께 운용하는 것으로 판단했다.

이효은 카스퍼스키코리아 지사장은 “킴수키의 최신 캠페인은 AI 코드 생성 도구 활용과 정상 소프트웨어 악용이라는 두 축을 중심으로 공격 정교화를 진행하고 있다”며, “기업 환경에서 광범위하게 사용되는 도구가 공격 채널로 활용되는 만큼 행위 기반 탐지 체계와 위협 인텔리전스 업데이트가 중요해지고 있다”고 말했다.

<저작권자(c)스마트앤컴퍼니. 무단전재-재배포금지>